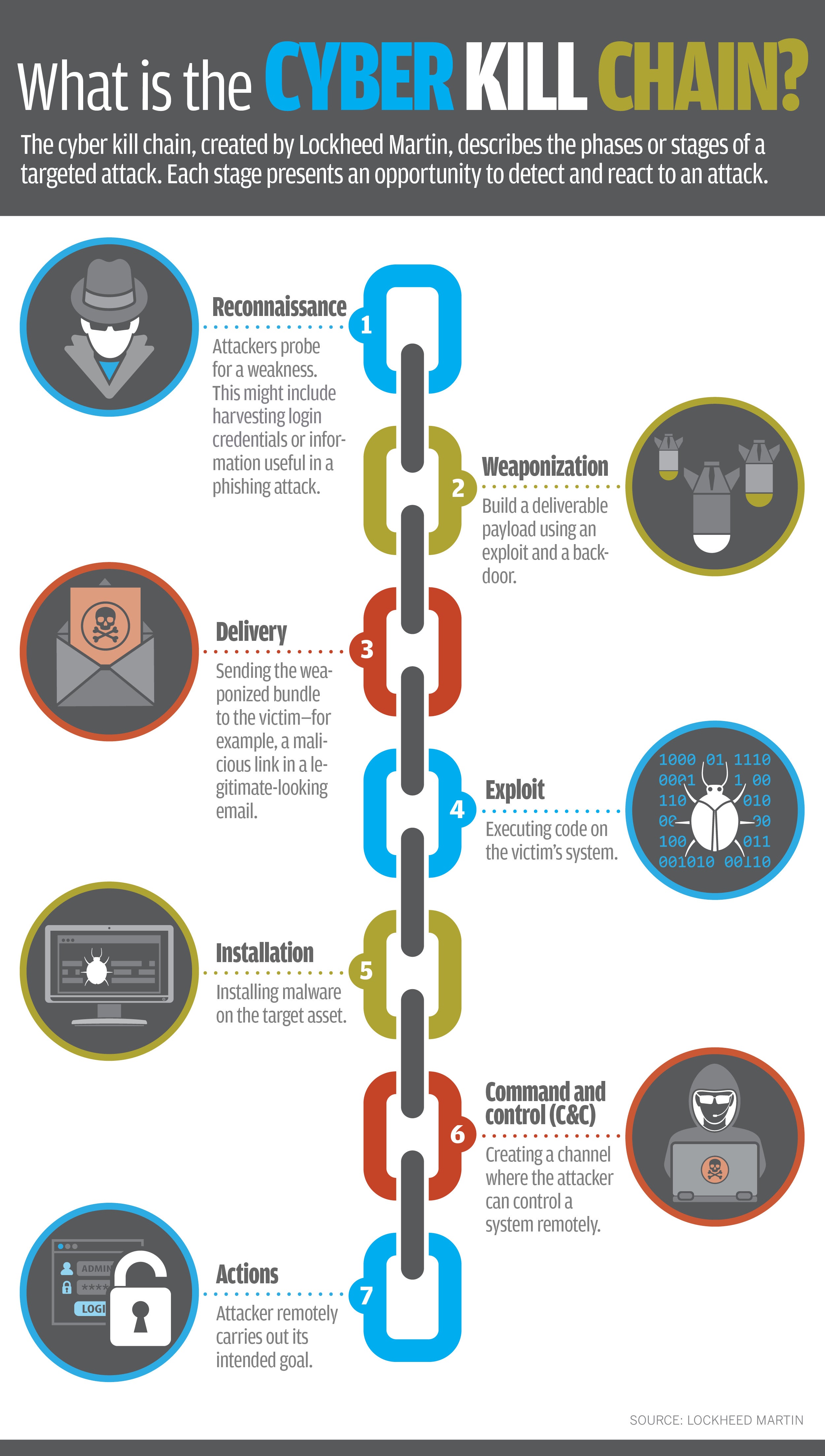

Cuál es un ejemplo de una cadena de eliminación cibernética? -Un grupo de botnets. -Una combinación de - Brainly.lat

Cuestionario Del Capítulo 4 - Revisión Del Intento | PDF | Prevención del crimen | La seguridad informática

La violencia de género en línea contra las mujeres y niñas : Guía de conceptos básicos by Transparencia Estado de México - Issuu